Abilitazione della pinzatura OCSP sul server

Samantha ClarkCondividi

La pinzatura OCSP rappresenta un progresso significativo nel modo in cui i certificati SSL convalidano il loro stato attuale, offrendo prestazioni e sicurezza migliori per i siti web.

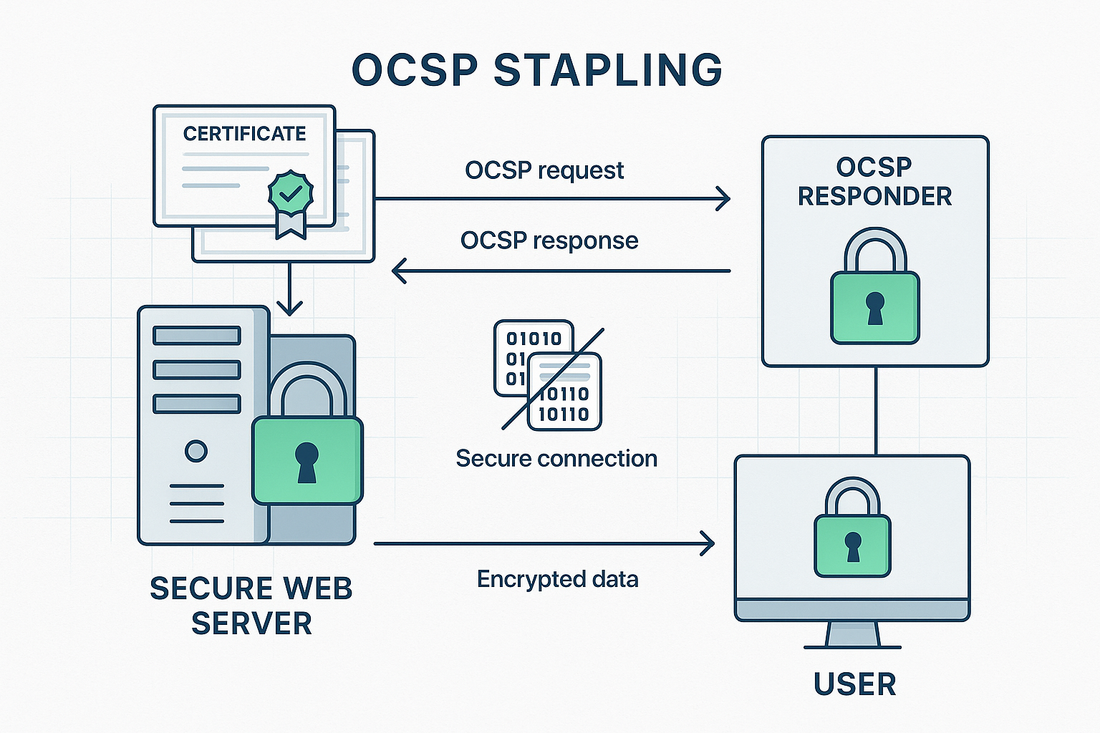

Questo miglioramento del protocollo consente ai server Web di ottenere risposte OCSP con data e ora dalle autorità di certificazione e di allegare o "pinzare" queste risposte all'handshake del certificato SSL, riducendo drasticamente l'onere di verifica per i client e i browser.

Informazioni sulla pinzatura OCSP

La pinzatura dell'Online SSL Certificate Status Protocol (OCSP), tecnicamente nota come TLS Certificate Status Request extension, risolve i tradizionali problemi di prestazioni associati alla convalida dei certificati SSL.

Invece di richiedere ai browser di verificare autonomamente lo stato di un certificato SSL con l'autorità di certificazione, il server web ottiene e memorizza periodicamente la risposta OCSP e la fornisce durante il processo di handshake del certificato SSL.

Questa ottimizzazione riduce significativamente i tempi di connessione, aumenta la privacy e migliora l'affidabilità complessiva della convalida del certificato SSL.

Per le aziende che utilizzano certificati SSL Trustico® , l'implementazione della pinzatura OCSP può portare a tempi di caricamento delle pagine notevolmente più rapidi e a una migliore esperienza utente.

Prerequisiti per l'implementazione

Prima di abilitare la pinzatura OCSP sul vostro server, è necessario soddisfare alcuni requisiti. Il vostro server web deve eseguire una versione compatibile del software del server, in genere Apache 2.3.3 o successivo, Nginx 1.3.7 o successivo, o IIS 7 o successivo.

Il server deve disporre di una connettività Internet affidabile per raggiungere i server dei risponditori OCSP e di risorse di sistema sufficienti per memorizzare e gestire le risposte OCSP.

Inoltre, assicurarsi che le regole del firewall consentano le connessioni in uscita ai server del risponditore OCSP dell'autorità di certificazione sulla porta 80 o 443.

Configurazione della pinzatura OCSP su Apache

Fasi di configurazione di Apache

Il server web Apache richiede modifiche specifiche alla configurazione dell'host virtuale del certificato SSL. Innanzitutto, assicurarsi che il modulo mod_ssl sia abilitato.

Nella configurazione di Apache, individuare il blocco dell'host virtuale del certificato SSL e aggiungere le seguenti direttive:

SSLUseStapling On SSLStaplingCache shmcb:/tmp/stapling_cache(128000) SSLStaplingResponderTimeout 5 SSLStaplingReturnResponderErrors off SSLStaplingFakeTryLater off

Queste impostazioni abilitano la pinzatura OCSP, configurano la cache delle risposte e impostano i valori di timeout appropriati.

Dopo aver apportato queste modifiche, riavviare il servizio Apache per applicare la nuova configurazione.

Implementazione della pinzatura OCSP su Nginx

Processo di configurazione di Nginx

La configurazione di Nginx per la pinzatura OCSP richiede modifiche al blocco server del file di configurazione. Aggiungere le seguenti direttive per abilitare e configurare la pinzatura OCSP:

ssl_stapling on; ssl_stapling_verify on; ssl_trusted_certificate /path/to/chain.pem; resolver 8.8.8.8 8.8.4.4;

La direttiva resolver specifica i server DNS utilizzati per risolvere il nome host del risponditore OCSP.

Il percorso ssl_trusted_certificate deve puntare al file completo della catena di certificati SSL. Ricordarsi di riavviare Nginx dopo aver apportato queste modifiche.

Verifica della configurazione della pinzatura OCSP

Test e convalida

Dopo aver implementato la pinzatura OCSP, la verifica è fondamentale. Usare gli strumenti a riga di comando OpenSSL per testare la configurazione:

openssl s_client -connect example.com:443 -status

Un'implementazione riuscita mostrerà "OCSP Response Status: successful" nell'output. La risposta dovrebbe anche includere informazioni sul timestamp corrente e l'URL del risponditore OCSP.

Risoluzione dei problemi comuni

Problemi di connessione

Se la pinzatura OCSP non funziona, verificare innanzitutto la connettività di rete al risponditore OCSP. Controllare le regole del firewall e assicurarsi che il server possa raggiungere i server OCSP dell'autorità di certificazione.

Messaggi di errore comuni come "OCSP response not received" indicano in genere problemi di rete o di configurazione.

Problemi con le chained dei certificati

Catene di certificati SSL incomplete o errate causano spesso errori di pinzatura OCSP. Assicurarsi che l'installazione del certificato SSL includa la catena completa di certificati SSL intermedi.

Il file ssl_trusted_certificate deve contenere la catena completa di certificati SSL per una corretta convalida OCSP.

Vantaggi in termini di prestazioni e sicurezza

La pinzatura OCSP migliora significativamente le prestazioni riducendo i tempi di handshake dei certificati SSL. Questa ottimizzazione è particolarmente preziosa per gli utenti mobili o con connessioni ad alta latenza.

Dal punto di vista della sicurezza, la pinzatura previene alcuni tipi di attacchi garantendo che il controllo dello stato del certificato SSL non possa essere aggirato.

Migliori pratiche e manutenzione

È essenziale monitorare regolarmente la funzionalità di stapling OCSP. Implementare controlli automatici per verificare che lo stapling rimanga operativo.

Configurare timeout di cache appropriati per bilanciare le prestazioni con la freschezza delle risposte OCSP. Considerare l'implementazione di resolver DNS ridondanti per garantire una risoluzione affidabile del risponditore OCSP.

Riepilogo

La pinzatura OCSP rappresenta un'ottimizzazione cruciale per le moderne implementazioni di certificati SSL. Implementando questa estensione del protocollo, le organizzazioni possono migliorare significativamente le prestazioni dei loro siti web mantenendo una solida convalida di sicurezza.

I certificati SSL di Trustico® supportano pienamente l'OCSP stapling, consentendo alle aziende di sfruttare questa importante tecnologia.

Ricordate di monitorare regolarmente la vostra configurazione e di mantenere aggiornato il software del server per garantire prestazioni ottimali dell'implementazione dell'OCSP stapling.