Private Key e Public Key dell'SSL Certificate

Andrew JohnsonCondividi

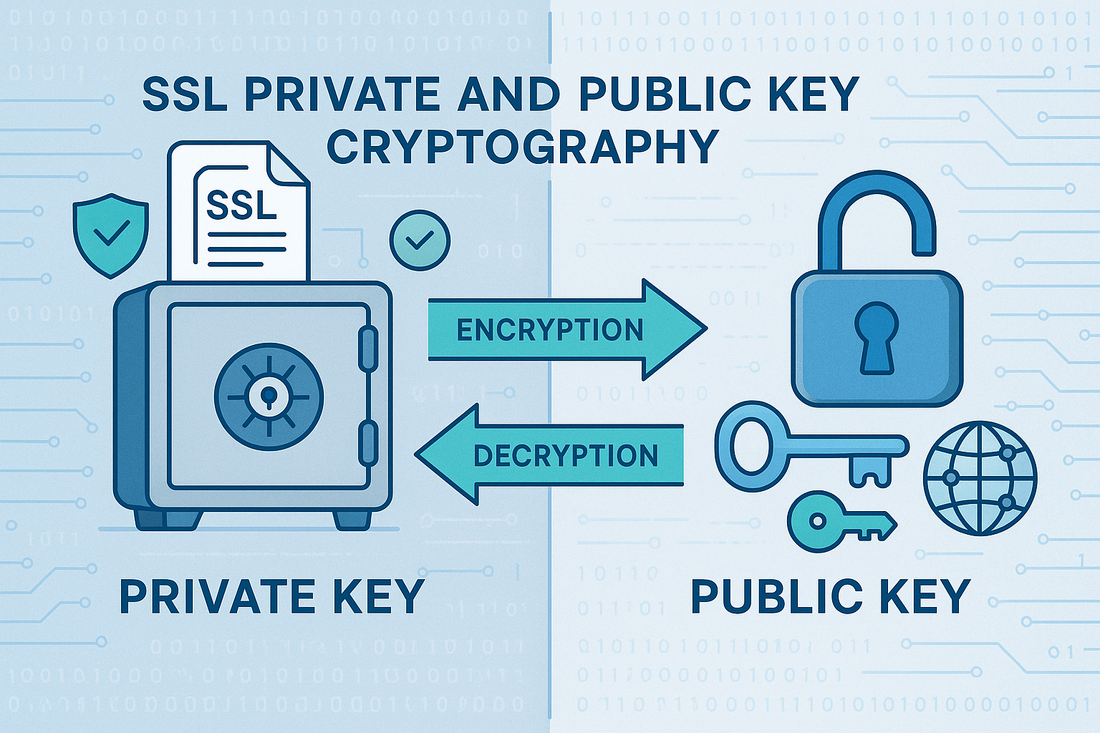

Private Keys e Public Keys costituiscono la base crittografica della tecnologia SSL Certificate, fornendo il quadro di sicurezza che protegge le transazioni online.

La comprensione di questi concetti è essenziale per chiunque implementi SSL Certificates nei propri siti web o applicazioni. Questo sistema di crittografia garantisce la sicurezza dei dati durante la trasmissione tra server e browser.

Che cos'è un Private Key

Un Private Key rappresenta la componente segreta della coppia di chiavi crittografiche di SSL Certificate.

Questa chiave matematica deve rimanere sempre riservata e sicura sul vostro server web. Quando generate un Certificate Signing Request (CSR) per il vostro SSL Certificate, il Private Key viene creato simultaneamente e memorizzato in modo sicuro sul vostro server.

Private Key svolge diverse funzioni critiche nelle operazioni di SSL Certificate.

Decifra i dati crittografati in arrivo e crea firme digitali che verificano l'identità del server. La sicurezza dell'intera implementazione di SSL Certificate dipende dalla protezione di questo Private Key.

Trustico® SSL Certificates funziona con Private Keys generato utilizzando algoritmi standard del settore, tra cui RSA, DSA e Elliptic Curve Cryptography (ECC).

La forza di Private Key è direttamente correlata alla lunghezza dei bit utilizzati durante la generazione. Attualmente, si consiglia di utilizzare chiavi 2048-bit RSA minime per tutte le implementazioni di SSL Certificate, sebbene siano supportate anche chiavi 4096-bit più forti e alternative moderne a ECC per una maggiore sicurezza.

Private Key La gestione rappresenta un aspetto critico dell'implementazione di SSL Certificate.

La chiave Private Key non lascia mai il server e deve essere sottoposta a backup sicuro. Se la chiave Private Key viene compromessa, è necessario revocare immediatamente la chiave SSL Certificate e generare una nuova coppia di chiavi.

Comprendere Public Keys

Public Key rappresenta il componente apertamente condiviso del sistema crittografico di SSL Certificate.

A differenza di Private Key, Public Key può essere distribuito liberamente ed è di fatto incorporato all'interno di SSL Certificate. Quando i visitatori si collegano al vostro sito web, i loro browser ricevono e utilizzano automaticamente Public Key per stabilire comunicazioni criptate.

Public Keys I file di crittografia hanno due funzioni principali nelle operazioni di SSL Certificate.

In primo luogo, criptano i dati che solo il corrispondente Private Key può decifrare. In secondo luogo, verificano le firme digitali create da Private Key, confermando l'autenticità del vostro server. Public Key diventa parte della struttura SSL Certificate, firmata digitalmente da Certificate Authority (CA).

La relazione matematica tra Public e Private Keys garantisce che i dati crittografati con una chiave possano essere decifrati solo con la sua coppia.

Questa crittografia costituisce la base della sicurezza di SSL Certificate. La disponibilità di Public Key consente comunicazioni sicure senza la necessità di segreti pre-condivisi tra il server e i client in visita.

Come Private Keys e Public Keys lavorano insieme

L'interazione tra Private Keys e Public Keys crea il canale di comunicazione sicuro che SSL Certificates fornisce.

Quando un visitatore si connette al vostro sito web, inizia un complesso processo di handshake. Il browser del visitatore riceve il vostro SSL Certificate contenente la chiave Public Key, quindi utilizza questa chiave per crittografare una chiave di sessione casuale. Solo Private Key del vostro server può decrittografare questa chiave di sessione, stabilendo un canale sicuro per la crittografia simmetrica della trasmissione effettiva dei dati.

Lo scambio iniziale di chiavi utilizza la crittografia a chiave pubblica, che richiede un notevole sforzo computazionale, mentre il trasferimento dei dati utilizza una crittografia simmetrica più veloce. Le moderne suite di crittografia bilanciano i requisiti di sicurezza con la velocità di connessione per fornire la massima protezione senza sacrificare le prestazioni del sito Web.

Le firme digitali rappresentano un'altra applicazione cruciale della crittografia Private e Public Key in SSL Certificates.

Il vostro server utilizza Private Key per creare firme digitali che provano l'autenticità dei dati trasmessi. I destinatari utilizzano Public Key dal vostro SSL Certificate per verificare queste firme, assicurando l'integrità dei dati e confermando l'identità del vostro server. Questo processo previene gli attacchi man-in-the-middle e garantisce che i visitatori possano fidarsi della loro connessione al vostro sito web.

SSL Certificate Generazione delle chiavi e buone pratiche

Una corretta generazione delle chiavi è alla base di un'efficace sicurezza di SSL Certificate.

È necessario innanzitutto generare una chiave forte Private Key utilizzando una generazione di numeri casuali crittograficamente sicura. Strumenti come OpenSSL creano coppie di chiavi con entropia e casualità adeguate. Il processo di generazione della chiave dovrebbe avvenire sul server in cui verrà installato SSL Certificate, per mantenere la sicurezza durante l'intero processo di distribuzione.

La scelta della forza delle chiavi influisce sia sulla sicurezza che sulle prestazioni dell'implementazione di SSL Certificate.

Sebbene le chiavi 2048-bit RSA offrano una sicurezza eccellente per la maggior parte delle applicazioni, gli ambienti ad alta sicurezza possono trarre vantaggio dalle chiavi 4096-bit o dalle alternative Elliptic Curve. Le chiavi ECC offrono una sicurezza equivalente a quella delle chiavi RSA più grandi, pur garantendo prestazioni migliori, il che le rende ideali per le applicazioni mobili e i siti web ad alto traffico.

La conservazione sicura delle chiavi e le procedure di backup sono essenziali per mantenere la disponibilità di SSL Certificate.

Le chiavi Private Key devono essere archiviate con permessi appropriati, accessibili solo ai processi di sistema necessari. Backup criptati regolari assicurano un rapido ripristino della funzionalità di SSL Certificate in caso di guasti hardware. Non archiviate mai le chiavi Private Keys in luoghi accessibili al pubblico o trasmettendole su canali non sicuri.

Esempio del mondo reale: scambio di chiavi SSL Certificate

Quando un cliente visita il vostro negozio online, il suo browser avvia una richiesta di connessione sicura. Il vostro server web risponde inviando il vostro SSL Certificate, che contiene il vostro Public Key insieme alle informazioni sull'identità verificate dal Certificate Authority (CA). Il browser convalida questo SSL Certificate con certificati root affidabili, stabilendo la fiducia nell'identità del vostro sito web.

Successivamente, il browser del cliente genera una chiave di crittografia simmetrica casuale e la cripta utilizzando il vostro Public Key.

Questa chiave criptata viene trasmessa al vostro server, dove solo il vostro Private Key può decifrarla. Entrambe le parti possiedono ora la stessa chiave simmetrica, consentendo una rapida crittografia e decrittografia di tutte le comunicazioni successive. Questo processo avviene in modo trasparente e si completa in genere in pochi millisecondi, garantendo al contempo una solida sicurezza per le transazioni sensibili.

Durante questo scambio, le firme digitali garantiscono l'integrità e l'autenticità dei dati.

Il vostro server firma i messaggi critici di handshake utilizzando Private Key, mentre il browser verifica queste firme utilizzando Public Key dal vostro SSL Certificate. Questo impedisce agli aggressori di intercettare e modificare lo scambio di chiavi, garantendo la sicurezza delle informazioni sensibili dei vostri clienti.

Diversi tipi di algoritmi crittografici

RSA rimane l'algoritmo più utilizzato per SSL Certificates, offrendo un'eccellente compatibilità con tutti i browser e i sistemi.

RSAGli algoritmi basati su SSL Certificates supportano chiavi di dimensioni comprese tra 2048 bits e 4096 bits, offrendo opzioni di sicurezza scalabili. Il fondamento matematico di RSA si basa sulla difficoltà di fattorizzare grandi numeri primi, rendendo computazionalmente impossibile per gli aggressori ricavare Private Keys da Public Keys anche con notevoli risorse di calcolo.

Elliptic Curve Cryptography (ECC) rappresenta un'alternativa moderna a SSL Certificates.

ECC Gli algoritmi forniscono una sicurezza equivalente a quella di RSA utilizzando chiavi di dimensioni inferiori, con conseguenti calcoli più veloci e un utilizzo ridotto della larghezza di banda. Una chiave 256-bit ECC offre una sicurezza paragonabile a una chiave 3072-bit RSA pur richiedendo una potenza di elaborazione significativamente inferiore. Il supporto di ECC è particolarmente prezioso per le applicazioni mobili e i dispositivi IoT in cui le risorse di calcolo sono limitate.

Digital Signature Algorithm Il supporto (DSA) in SSL Certificates garantisce la compatibilità con vari framework di sicurezza e requisiti di conformità.

DSA fornisce un'alternativa a RSA per la generazione di firme digitali, sebbene sia meno comunemente utilizzato per le implementazioni di SSL Certificate.

Trustico® offre SSL Certificates supporto a più algoritmi, consentendo di selezionare l'approccio crittografico più appropriato per i propri requisiti specifici.

SSL Certificate Livelli di convalida e sicurezza delle chiavi

Domain Validation (DV) SSL Certificates forniscono una crittografia essenziale utilizzando la stessa robusta crittografia Private e Public Key dei livelli di convalida superiori.

DV SSL Certificates La forza crittografica rimane identica indipendentemente dal livello di convalida, con gli stessi processi di scambio delle chiavi che proteggono i dati dei visitatori.

Organization Validation (OV) SSL Certificates aggiunge la verifica dell'identità aziendale alla base crittografica.

OV SSL Certificates La crittografia alla base di Private e Public Key rimane la stessa, ma SSL Certificate include informazioni aggiuntive sull'identità che aumentano la fiducia dei visitatori. Questa maggiore convalida è particolarmente preziosa per i siti web aziendali che gestiscono informazioni sui clienti o che effettuano transazioni online.

Extended Validation (EV) SSL Certificates rappresentano l'offerta premium nella convalida di SSL Certificate.

EV SSL Certificates Sebbene la crittografia di Private e Public Key offra la stessa sicurezza tecnica degli altri livelli di convalida, EV SSL Certificates mostra indicatori del browser migliorati che comunicano chiaramente ai visitatori la vostra identità verificata.

Errori comuni della chiave SSL Certificate

Private Key La compromissione rappresenta la più grave minaccia alla sicurezza delle implementazioni di SSL Certificate.

Molte organizzazioni espongono inavvertitamente Private Keys attraverso procedure di backup non sicure, permessi di file inadeguati o pratiche improprie di condivisione delle chiavi. Assicuratevi che Private Keys non lasci mai il server a cui è destinato, se non per scopi di backup crittografato. Controlli di sicurezza regolari dovrebbero verificare che Private Keys rimanga accessibile solo ai processi di sistema necessari e agli amministratori autorizzati.

Le pratiche di generazione di chiavi deboli possono compromettere anche il più solido SSL Certificates.

Alcuni sistemi generano Private Keys utilizzando un'entropia insufficiente, rendendole vulnerabili agli attacchi di predizione. Per la creazione delle chiavi, utilizzare sempre generatori di numeri casuali crittograficamente sicuri. Evitare di generare le chiavi su macchine virtuali o sistemi con fonti di entropia limitate.

Politiche di rotazione delle chiavi inadeguate creano rischi di sicurezza a lungo termine per le implementazioni di SSL Certificate.

Sebbene SSL Certificates abbia periodi di validità definiti, le migliori pratiche consigliano di generare nuove Private Keys a ogni rinnovo. In questo modo si limita la finestra di esposizione in caso di compromissione di Private Keys. La rotazione regolare delle chiavi consente inoltre la migrazione ad algoritmi crittografici più forti, in base all'evoluzione degli standard di sicurezza.

Considerazioni future

Gli sviluppi dell'informatica quantistica pongono potenziali sfide a lungo termine all'attuale crittografia Private e Public Key.

Mentre i computer quantistici pratici in grado di violare RSA e ECC sono ancora lontani anni, le organizzazioni lungimiranti dovrebbero prendere in considerazione algoritmi crittografici post-quantistici. Le attuali implementazioni di SSL Certificate rimangono sicure per il prossimo futuro, ma la pianificazione delle transizioni crittografiche garantisce la sicurezza a lungo termine.

Certificate Transparency (CT) e altri standard di sicurezza emergenti migliorano la visibilità e la responsabilità delle implementazioni SSL Certificate.

Queste tecnologie si affiancano alla crittografia tradizionale Private e Public Key per fornire ulteriori livelli di sicurezza. Certificate Transparency registrazione consente il monitoraggio dell'emissione di SSL Certificate e il rilevamento di SSL Certificates non autorizzati.

I requisiti di sicurezza dei browser moderni continuano a evolversi, con standard più severi per le SSL Certificate implementazioni.

Caratteristiche come HTTP Strict Transport Security (HSTS), i record di Certificate Authority Authorization (CAA) e il key pinning migliorato lavorano insieme alla crittografia di Private e Public Key per creare strutture di sicurezza complete.

Implementazione di SSL Certificates per la massima sicurezza

Il successo dell'implementazione di SSL Certificates richiede la comprensione sia degli aspetti tecnici della crittografia di Private e Public Key sia delle considerazioni pratiche sulla configurazione del server web.

Una corretta configurazione assicura che le protezioni crittografiche fornite da Private e Public Keys funzionino in modo ottimale, mantenendo al contempo le prestazioni e la compatibilità del sito web. Il monitoraggio e la manutenzione regolari aiutano a identificare potenziali problemi prima che abbiano un impatto sulla sicurezza o sulla disponibilità.

Trustico® offre una serie di opzioni di SSL Certificate, da Domain Validation (DV) di base a Extended Validation (EV) avanzato.

La comprensione della crittografia di Private e Public Key aiuta a prendere decisioni informate sulla scelta e sull'implementazione di SSL Certificate. Sia che abbiate bisogno di una copertura per un singolo dominio o di una sicurezza a livello aziendale, la base crittografica rimane la stessa: proteggere i dati sensibili attraverso principi matematici comprovati che garantiscono che solo le parti autorizzate possano accedere alle informazioni crittografate.